Dans le cadre du programme Cloud Solution Provider (CSP) de Microsoft, la gestion des activations de clés logicielles est un aspect technique essentiel pour les partenaires qui déploient des solutions chez leurs clients. Chaque achat de licence génère un ensemble d’activations prédéfinies, souvent plus nombreuses que les licences elles-mêmes, pour anticiper des besoins comme les réinstallations dues à des pannes matérielles ou des migrations. Cependant, il faut naviguer avec précision entre les contraintes imposées par les produits et les possibilités d’extension. Explorons cela de manière détaillée, en mettant l’accent sur les mécanismes sous-jacents et les stratégies optimales.

Comprendre les bases des activations en CSP

Le CSP repose sur des clés d’activation multiples (MAK), qui permettent d’activer plusieurs instances sans recourir à des serveurs de gestion de clés (KMS), non supportés dans ce cadre. Cela simplifie les déploiements cloud ou hybrides, mais impose des limites pour éviter les abus. Par exemple, imaginez un environnement où un partenaire gère des flottes de serveurs pour un client : les activations doivent être alignées sur les droits de licence pour maintenir la conformité. D’après mon expérience avec ces systèmes, une bonne pratique est de documenter dès le départ le nombre d’activations disponibles, en utilisant des outils comme le Partner Center pour un suivi en temps réel. Cela évite les surprises lors des audits de conformité, qui peuvent être déclenchés par Microsoft pour vérifier l’usage légitime.

Produits soumis à des limites d’activation

Certains logiciels Microsoft intègrent des plafonds d’activation pour sécuriser les clés. Parmi eux :

- Les suites Office, comme les éditions Pro Plus, Standard ou les applications isolées (Word, Excel, etc.), où les activations sont limitées pour prévenir les usages non autorisés sur de multiples appareils.

- Windows dans ses versions Entreprise et Professionnel, où chaque clé MAK est conçue pour un nombre fini d’installations, tenant compte des scénarios de virtualisation.

- Windows Server, en éditions Standard et Datacenter, incluant les extensions de sécurité étendues (ESU), qui ajoutent une couche de complexité avec des activations liées aux cœurs physiques.

À cela s’ajoutent les licences d’accès client pour les services Bureau à distance (RDS CAL), qui utilisent une clé unique avec un affichage par défaut de 500 activations, indépendamment du volume acheté. Techniquement, cela n’impacte pas la conformité pour les modes « par utilisateur », car le système tolère une surutilisation temporaire via un pool dédié, mais il faut veiller à ne pas dépasser les droits réels pour éviter des pénalités lors d’un contrôle.

En étoffant cela, rappelons que ces limites découlent des accords de licence Microsoft, influencés par des normes comme l’ISO/IEC 19770 pour la gestion des actifs logiciels. Dans un contexte plus large, des outils comme Azure Active Directory peuvent intégrer ces activations pour une gestion centralisée, réduisant les risques d’erreurs manuelles.

Produits sans restrictions d’activation

D’autres produits offrent une flexibilité totale, sans compter les activations :

- Des serveurs comme Exchange, SharePoint, BizTalk ou Project, idéaux pour des environnements scalables.

- Skype Entreprise et les outils de gestion des droits (RMS).

- Toute la gamme Office pour Mac, ainsi que Visual Studio.

- Les ESU pour SQL Server, qui ne requièrent ni clé ni téléchargement spécifique, mais s’affichent directement dans les portails d’administration.

Ces produits sont particulièrement adaptés aux déploiements massifs, comme dans les entreprises avec des équipes distribuées. Par exemple, pour Visual Studio, cela permet aux développeurs de réinstaller librement sans formalités, favorisant l’agilité dans les cycles DevOps.

Scénarios justifiant des activations supplémentaires

Il existe des cas légitimes où Microsoft peut accorder des extensions, basés sur des justifications techniques solides :

- Pour Windows Server Datacenter (et ses ESU), si des hyperviseurs tiers comme VMware ou Nutanix sont utilisés pour des VM non persistantes, jusqu’à 256 activations par licence pour couvrir les cœurs physiques. Cela reflète les droits illimités à la virtualisation, mais exige une preuve que l’activation automatique (AVMA) n’est pas applicable.

- Sur Windows Server Standard, jusqu’à trois activations extra par licence en cas de réinstallations liées à des défaillances hardware.

- Pour les clients Windows et Office, jusqu’à cinq activations supplémentaires si des contraintes comme l’absence de reimaging via des fournisseurs cloud persistent, et que des alternatives comme Windows Autopilot échouent. Cela est souvent conditionné à un historique de contrats antérieurs, comme Open License ou, au Japon, PIPC.

En ajoutant mes connaissances, notez que Windows Autopilot qui intégré à Intune, automatise les configurations via des profils cloud, réduisant les besoins en activations manuelles. Dans des environnements hybrides, combiner cela avec Azure Virtual Desktop peut optimiser les ressources, en évitant des demandes inutiles.

Cas où les extensions sont refusées

À l’inverse, certains scénarios sont inéligibles :

- Utilisation d’Hyper-V pour Datacenter, où AVMA doit primer pour activer automatiquement les VM.

- Demandes pour du clonage massif sur Windows ou Office, sauf exceptions notées.

Cela souligne l’importance d’une architecture bien conçue dès le départ, en privilégiant des outils natifs Microsoft pour minimiser les frictions.

Focus sur les mises à jour de sécurité étendues (ESU)

Les ESU étendent la vie des produits legacy, comme Windows Server ou SQL Server. Pour SQL, pas de clé physique : tout passe par les portails Partner Center ou Microsoft 365 Admin Center. Pour Windows Server, les clés sont visibles et activables directement. Une astuce : intégrez-les à des stratégies de patching automatisées via Azure Update Management pour maximiser leur valeur, surtout dans des secteurs réglementés comme la finance où la continuité est critique.

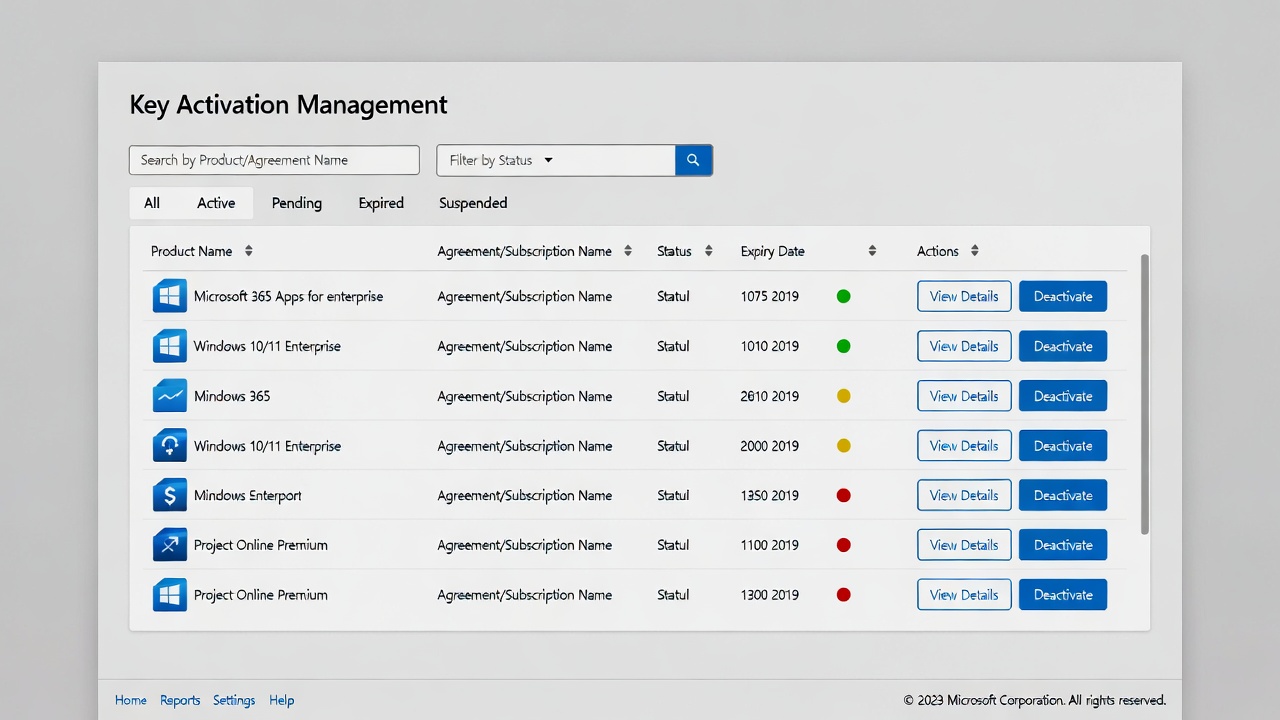

Procédure pour demander des activations additionnelles

Avant toute demande, validez votre éligibilité via le Partner Center. Soumettez un ticket de support avec :

- Les cinq premiers chiffres de la clé ou l’ID produit.

- Détails du produit (version, édition).

- Justification détaillée, incluant pourquoi les alternatives comme AVMA ne conviennent pas.

- Quantité requise.

Traitez cela comme un processus d’ingénierie : préparez des logs d’activation et des diagrammes d’architecture pour appuyer votre cas.

Comparaison avec d’anciens programmes comme Open License

Contrairement à Open License, où les clés étaient liées à des contrats rigides via VLSC, CSP offre une scalabilité immédiate : achetez des licences supplémentaires à la volée. Open permettait des réimaginings plus larges, mais CSP priorise la conformité cloud. Avec la fin d’Open en 2022, migrer vers CSP implique d’adapter les workflows, en utilisant des APIs pour automatiser les approvisionnements.

Spécificités des RDS CAL

Pour les RDS, une clé unique affiche 500 activations par défaut, mais en mode « par utilisateur », le système ne bloque pas les sessions excessives – un mécanisme de tolérance pour la haute disponibilité. Pour des volumes supérieurs, fractionnez les commandes pour plus de visibilité, bien que cela reste cosmétique. En pratique, monitorez l’usage via des rapports RDS pour anticiper les besoins.

Recommandations pour Windows Server Datacenter

Privilégiez AVMA sur des hôtes Windows Server 2012 R2+ pour une activation sans clé par VM, avec tracking en temps réel. Si impossible, demandez des extensions avec justifications. Pour les partenaires, les services de prévente Microsoft offrent un support technique précieux pour ces implémentations.

En conclusion, une gestion proactive des activations CSP optimise les coûts et la conformité. Intégrez des outils comme Microsoft Endpoint Manager pour une vue holistique, et restez à jour via les annonces Microsoft pour anticiper les évolutions. Cela transforme un simple processus administratif en un levier stratégique pour vos déploiements.

Expert Microsoft 365 j’aide nos clients à optimiser leurs coûts de leur cher, très chère licences Microsoft Cloud et particulièrement Microsoft 365. N’hésitez pas à me contacter si vous aussi vous souhaitez optimiser vos dépenses liées aux licences. J’essaie de maintenir ce site à jour sur mon temps libre (quand il m’en reste) pour aider la communauté sur les licences cloud Microsoft qui ne sont toujours simples à comprendre. Avec un profil technique, MVP Allumnin, je conseille aux mieux nos clients sur le bon niveau de licence Microsoft en fonction de leurs usages.